Портативный

беспроводной

3G/4G-

маршрутизатор

TL-MR3020

Руководство

пользователя

- 76 -

z

Пропуск

трафика

L2TP

-

Протокол

L2TP -

это

метод

создания

сессий

точка

-

точка

через

Интернет

на

уровне

второго

слоя

.

Чтобы

разрешить

прохождение

L2TP-

туннелей

через

маршрутизатор

,

выберите

Включить

.

z

Пропуск

трафика

IPSec

-

Протокол

IPSec -

это

набор

протоколов

для

обеспечения

защиты

данных

,

передаваемых

по

сетям

на

базе

протокола

IP,

посредством

применения

алгоритмов

шифрования

.

Чтобы

разрешить

прохождение

IPSec-

туннелей

через

маршрутизатор

,

выберите

Включить

.

¾

ALG

-

Рекомендуется

включить

шлюз

уровня

приложения

(ALG),

т

.

к

.

эта

функция

разрешает

установку

настраиваемых

обходных

NAT-

фильтров

в

шлюзе

с

целью

поддержки

преобразования

адресов

и

портов

для

некоторых

протоколов

уровня

приложения

типа

"

контроль

/

данные

",

как

например

FTP, TFTP, H323

и

т

.

д

.

z

FTP ALG

–

Выберите

Включить

,

чтобы

FTP-

серверы

работали

должным

образом

.

z

TFTP ALG

–

Выберите

Включить

,

чтобы

FTP-

серверы

работали

должным

образом

.

z

H323 ALG

–

Выберите

Включить

,

чтобы

службы

H323

работали

должным

образом

.

z

RTSP ALG

–

Выберите

Включить

,

чтобы

службы

RTSP

работали

должным

образом

.

Нажмите

кнопку

Сохранить

,

чтобы

сохранить

настройки

.

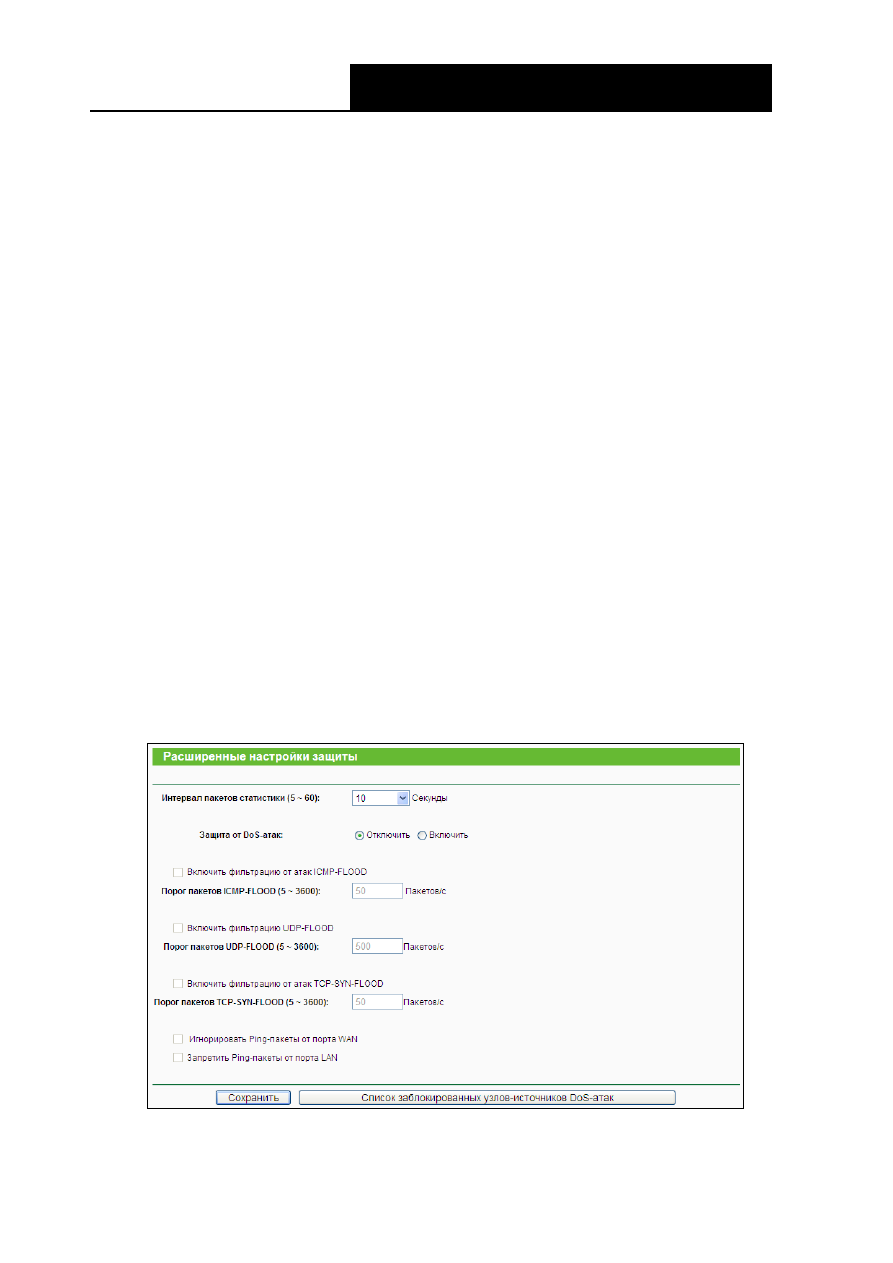

4.9.2

Расширенные

настройки

защиты

Выбрав

Безопасность

–

Расширенные

настройки

защиты

,

вы

сможете

защитить

маршрутизатор

от

таких

атак

,

как

TCP-SYN Flood, UDP Flood

и

ICMP-Flood,

как

показано

на

Рис

. 4-48

Расширенные

настройки

защиты