Глава

21

Защита

от

подмены

IP-

адресов

Руководство

пользователя

для

серии

ES-2024

178

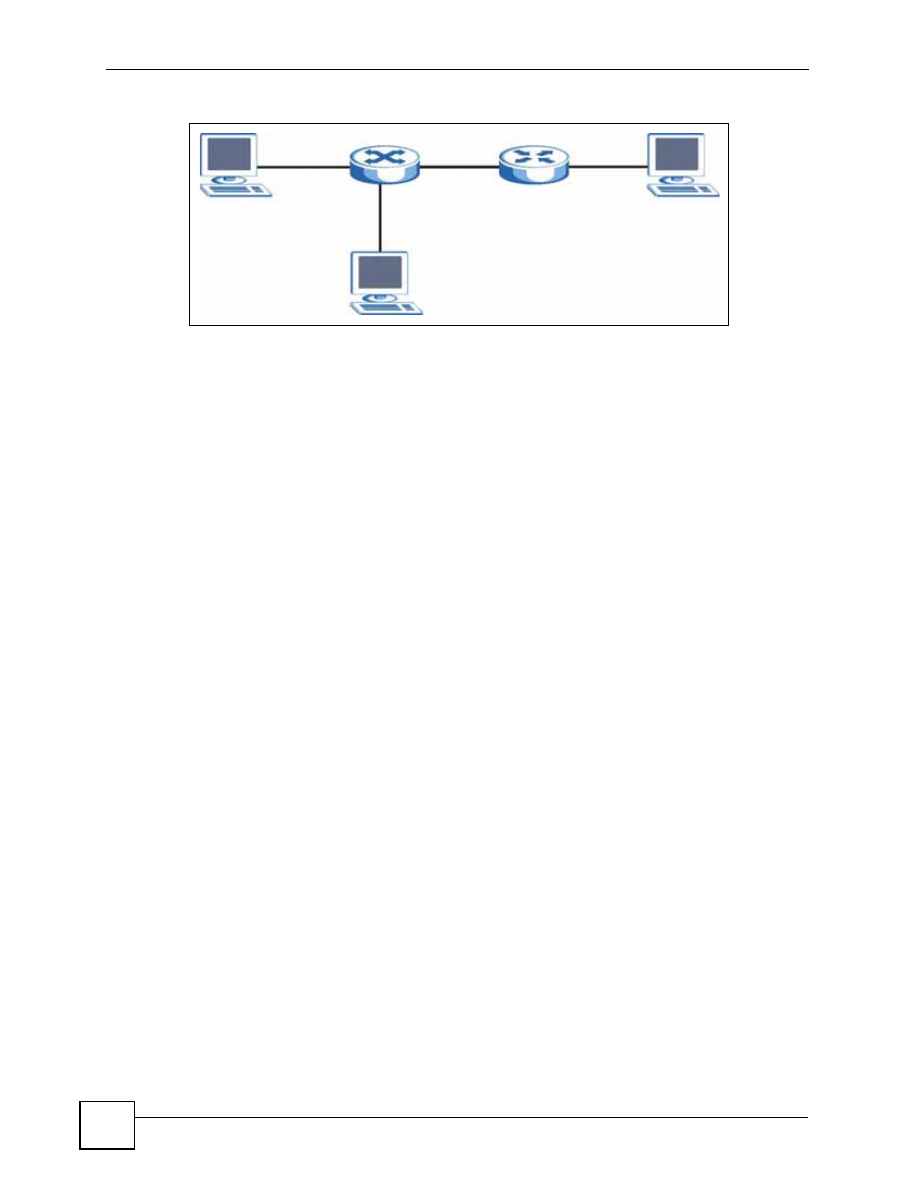

Рисунок

80

Пример

:

атака

«Man-in-the-middle»

В

данном

примере

компьютер

B

пытается

установить

соединение

с

компьютером

A

.

Компьютер

X

находится

в

том

же

широковещательном

домене

,

что

и

компьютер

A

,

и

перехватывает

ARP-

запрос

для

разрешения

адреса

компьютера

A

.

После

этого

компьютер

X

:

•

Выдает

себя

компьютером

A

и

отвечает

компьютеру

B

.

•

Выдает

себя

компьютером

B

и

отправляет

сообщение

компьютеру

A

.

В

результате

весь

обмен

данными

между

компьютером

A

и

компьютером

B

происходит

через

компьютер

X

.

Компьютер

X

получает

возможность

читать

и

изменять

информацию

,

передаваемую

между

этими

двумя

компьютерами

.

21.1.1.1

Инспекция

ARP-

пакетов

и

фильтры

MAC-

адресов

При

обнаружении

коммутатором

несанкционированного

ARP-

пакета

им

автоматически

создается

фильтр

MAC-

адресов

,

блокирующий

трафик

от

MAC-

адреса

и

сети

VLAN,

от

которых

поступил

несанкционированный

ARP-

пакет

.

Период

активности

фильтра

MAC-

адресов

на

коммутаторе

можно

настраивать

.

Такие

фильтры

MAC-

адресов

отличаются

от

обычных

фильтров

MAC-

адресов

(

см

.

•

Они

сохранятся

только

в

энергозависимой

памяти

.

•

В

памяти

они

находятся

в

другой

области

,

не

вместе

с

обычными

фильтрами

MAC-

адресов

.

•

Эти

фильтры

видны

только

на

экранах

и

в

командах

функции

инспекции

ARP-

пакетов

ARP Inspection

,

и

не

видны

на

экранах

и

в

командах

фильтров

MAC-

адресов

MAC Address Filter

.

21.1.1.2

Доверенные

и

не

заслуживающие

доверия

порты

Функция

инспекции

ARP-

пакетов

делит

все

порты

на

доверенные

и

не

заслуживающие

доверия

.

Пакеты

ARP,

приходящие

через

доверенные

порты

,

коммутатором

не

отбрасываются

ни

по

какой

причине

.

Данный

коммутатор

отбрасывает

ARP-

пакеты

,

поступающие

через

не

заслуживающие

доверия

порты

,

если

информация

об

отправителе

в

ARP-

пакете

не

совпадает

с

одной

из

существующих

привязок

.

A

X

B