xStack® DGS-3420 Series Layer 2 Managed Stackable Gigabit Switch Web UI Reference Guide

347

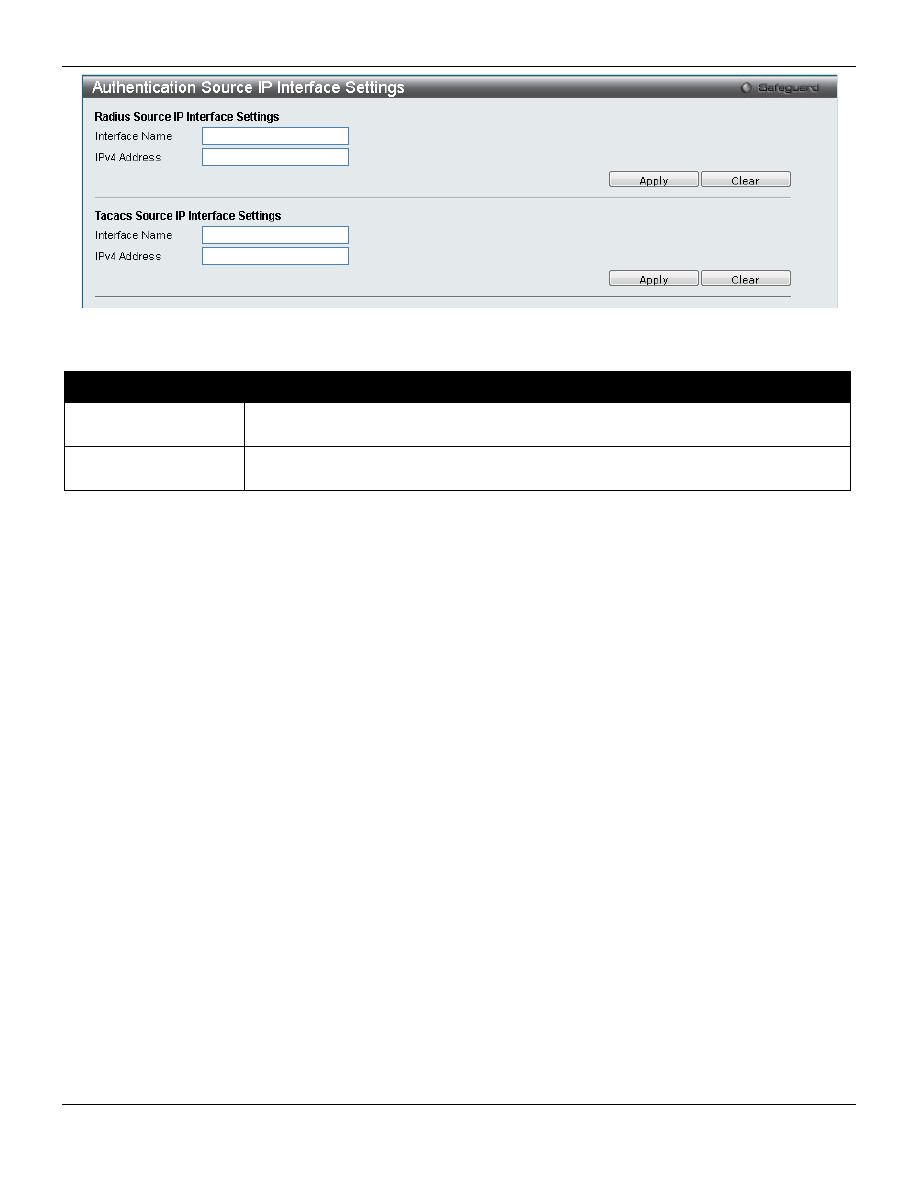

Figure 8-76 Authentication Source IP Interface window

The fields that can be configured are described below:

Parameter

Description

Interface Name

Enter the interface name that will be used as the source interface for all outgoing

RADIUS and TACACS packets.

IPv4 Address

Enter the IPv4 address that will be used as the source IPv4 address for all outgoing

RADIUS and TACACS packets.

Click the

Apply

button to accept the changes made.

Click the

Clear

button to clear out all information entered.

SSL Settings

Secure Sockets Layer, or SSL, is a security feature that will provide a secure communication path between a host and

client through the use of authentication, digital signatures and encryption. These security functions are implemented

through the use of a cipher suite, which is a security string that determines the exact cryptographic parameters,

specific encryption algorithms and key sizes to be used for an authentication session and consists of three levels:

1

Key Exchange:

The first part of the Cipher suite string specifies the public key algorithm to be used. This

switch utilizes the Rivest Shamir Adleman (RSA) public key algorithm and the Digital Signature Algorithm

(DSA), specified here as the DHE DSS Diffie-Hellman (DHE) public key algorithm. This is the first

authentication process between client and host as they “exchange keys” in looking for a match and therefore

authentication to be accepted to negotiate encryptions on the following level.

2

Encryption:

The second part of the cipher suite that includes the encryption used for encrypting the messages

sent between client and host. The Switch supports two types of cryptology algorithms:

Stream Ciphers – There are two types of stream ciphers on the Switch,

RC4 with 40-bit keys

and

RC4 with

128-bit keys

. These keys are used to encrypt messages and need to be consistent between client and host for

optimal use.

CBC Block Ciphers – CBC refers to Cipher Block Chaining, which means that a portion of the previously

encrypted block of encrypted text is used in the encryption of the current block. The Switch supports the

3DES

EDE

encryption code defined by the Data Encryption Standard (DES) to create the encrypted text.

3

Hash Algorithm:

This part of the cipher suite allows the user to choose a message digest function which will

determine a Message Authentication Code. This Message Authentication Code will be encrypted with a sent

message to provide integrity and prevent against replay attacks. The Switch supports two hash algorithms,

MD5 (Message Digest 5) and SHA (Secure Hash Algorithm).

These three parameters are uniquely assembled in four choices on the Switch to create a three-layered encryption

code for secure communication between the server and the host. The user may implement any one or combination of

the cipher suites available, yet different cipher suites will affect the security level and the performance of the secured

connection. The information included in the cipher suites is not included with the Switch and requires downloading from