Руководство

пользователя

P–660HT/HTW EE

463

Приложение

K

Для

дополнительной

безопасности

методы

аутентификации

на

основе

цифровых

удостоверений

(EAP-TLS, EAP-TTLS

и

PEAP)

используют

динамические

ключи

для

шифрования

данных

.

Они

часто

используются

в

корпоративной

среде

,

однако

для

применения

в

обычной

среде

более

практичным

оказывается

традиционная

пара

"

имя

пользователя

+

пароль

".

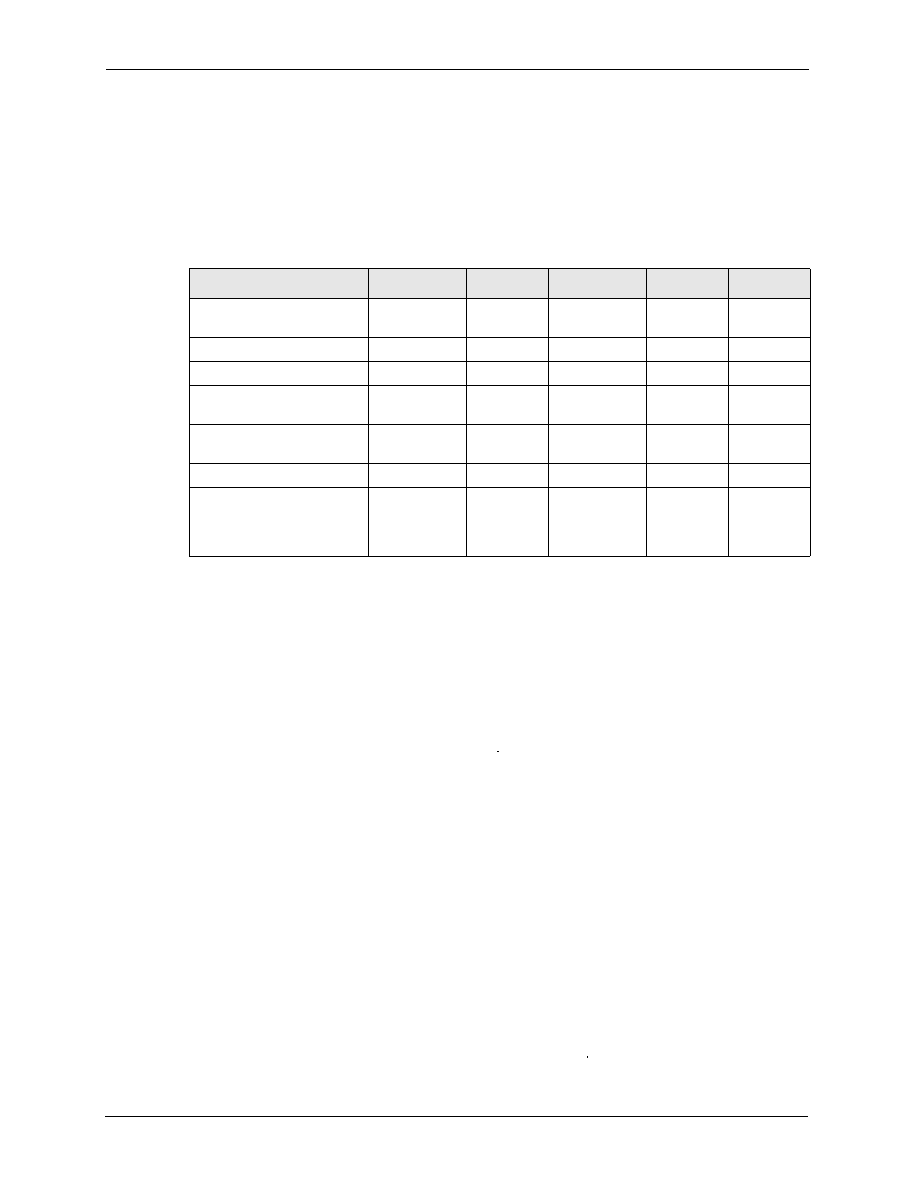

В

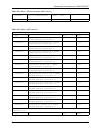

приведенной

ниже

таблице

сравниваются

функции

различных

методов

аутентификации

.

WPA

Аутентификация

пользователя

В

WPA

применяется

стандарт

IEEE 802.1x

и

протокол

EAP (Extensible Authentication

Protocol —

Расширяемый

протокол

аутентификации

)

для

аутентификации

беспроводных

устройств

с

использованием

внешней

базы

данных

RADIUS.

Шифрование

В

WPA

шифрование

данных

оптимизируется

с

помощью

протокола

временной

целостности

ключа

(TKIP)

или

расширенного

стандарта

шифрования

(AES),

проверки

целостности

пакетов

(MIC)

и

IEEE 802.1x.

В

протоколе

TKIP

используются

128-

разрядные

ключи

,

динамически

генерируемые

и

распределяемые

сервером

аутентификации

.

Протокол

поддерживает

попакетное

смешение

ключей

,

проверку

целостности

пакетов

(MIC),

расширенный

вектор

инициализации

(IV)

с

правилами

упорядочения

,

а

также

механизм

повторного

генерирования

ключей

.

Протокол

TKIP

регулярно

меняет

и

чередует

ключи

шифрования

,

так

чтобы

один

и

тот

же

ключ

шифрования

никогда

не

использовался

дважды

.

Табл

. 141

Сравнительный

анализ

методов

аутентификации

EAP

EAP-MD5

EAP-TLS

EAP-TTLS

PEAP

LEAP

Двусторонняя

аутентификация

Нет

Да

Да

Да

Да

Удостоверение

—

Клиент

Нет

Да

По

выбору

По

выбору Нет

Удостоверение

—

Сервер

Нет

Да

Да

Да

Нет

Динамический

обмен

ключами

Нет

Да

Да

Да

Да

Credential Integrity

(

Целостность

мандата

)

Нет

Сильная

Сильная

Сильная

Средняя

Сложность

применения

Простое

Сложное

Среднее

Среднее

Среднее

Client Identity Protection

(

Защита

персональных

данных

клиентского

устройства

)

Нет

Нет

Да

Да

Нет