Глава

19

Профили

мониторинга

Руководство

пользователя

для

серии

NXC

253

19.3

Справочная

техническая

информация

В

этом

разделе

содержится

дополнительная

техническая

информация

,

относящаяся

к

функциям

,

описанным

в

этой

главе

.

Мошеннические

точки

доступа

Мошенническими

называют

точки

доступа

,

которые

действуют

в

зоне

покрытия

сети

и

при

этом

не

контролируются

администраторами

сети

.

Они

могут

стать

причиной

возникновения

брешей

в

политике

безопасности

сети

.

Злоумышленники

могут

воспользоваться

более

слабой

(

или

вообще

отсутствующей

)

защитой

мошеннической

точки

доступа

для

проникновения

в

сеть

или

создать

собственные

мошеннические

точки

доступа

для

получения

информации

от

беспроводных

клиентов

.

Если

сканирование

выявило

мошенническую

точку

доступа

,

можно

воспользоваться

коммерческим

программным

обеспечением

для

определения

ее

физического

местоположения

.

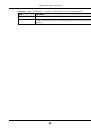

Рисунок

135

Пример

мошеннической

точки

доступа

В

приведенном

выше

примере

безопасность

корпоративной

сети

оказалась

под

угрозой

из

-

за

мошеннической

точки

доступа

(

RG

),

установленной

одним

из

сотрудников

на

своей

рабочей

станции

с

целью

подключения

ноутбука

к

беспроводной

сети

(

A

).

Легитимная

беспроводная

сеть

компании

(

пунктирный

эллипс

B

)

надежно

защищена

,

но

беспроводная

точка

доступа

использует

слабые

средства

защиты

,

которые

с

легкостью

обходит

злоумышленник

(

X

)

с

помощью

специального

программного

обеспечения

для

взлома

системы

шифрования

.

В

этом

Set Scan Channel

List (5 GHz)

Переместите

канал

из

столбца

Available channels

в

столбец

Channels selected

,

чтобы

точки

доступа

,

использующие

этот

профиль

,

сканировали

этот

канал

,

если

в

поле

Scan Channel Mode

выбрана

опция

manual.

Эти

каналы

ограничены

диапазоном

5

ГГц

(802.11 a/n).

OK

Нажмите

кнопку

OK

,

чтобы

сохранить

изменения

в

конфигурации

устройства

NXC.

Cancel

Нажмите

кнопку

Cancel

,

чтобы

закрыть

текущий

экран

без

сохранения

изменений

.

Таблица

121

Экран

Configuration > Object > MON Profile > Add/Edit MON Profile (

продолжение

)

ПОЛЕ

ОПИСАНИЕ

RG

A

X

B

C